你是否曾經想過,當駭客真的盯上你的公司時,現有的資安防護能撐得住嗎?

許多中小企業認為自己不是駭客的目標,直到發生資料外洩或系統被勒索,才驚覺資安防線早已破口。實際上,駭客往往鎖定防護相對薄弱的中小型組織,甚至利用這些漏洞作為攻擊整個供應鏈的跳板。

這也是滲透測試(Penetration Testing)越來越受重視的原因。它不同於自動化的弱點掃描,而是由專業團隊模擬真實駭客攻擊,完整驗證系統是否能被突破。透過這種實戰演練,企業能在風險發生前修補漏洞,確保資料安全與營運穩定。

一、滲透測試是什麼?

滲透測試(Penetration Testing,簡稱 Pen Test)是一種由授權資安專家模擬駭客攻擊的檢測方法,目的是在真正的攻擊者發現漏洞之前,找出並驗證企業 IT 環境中的安全弱點。

不同於單純列出問題的弱點掃描,滲透測試更像是一場「資安實戰演練」,會模擬駭客可能採取的完整攻擊路徑,評估漏洞是否能被真正利用,以及對企業營運可能造成的影響。

滲透測試的範圍通常涵蓋:

- 網路與伺服器:檢測防火牆、路由器與作業系統安全性。

- 應用程式:測試網站、ERP、CRM 等商務應用的程式碼漏洞,如 SQL Injection 或 XSS。

- 雲端與虛擬化環境:驗證設定是否安全,避免 S3 儲存空間或 VM 成為駭客跳板。

- 身分與存取控制:確認密碼策略、多重驗證(MFA)與帳號權限是否足以防止入侵。

- 社交工程(選配):透過釣魚郵件或假冒攻擊,檢視員工資安意識。

最終,滲透測試會產出一份詳細報告,內容包含:

- 發現的漏洞與攻擊模擬過程

- 潛在風險與可能造成的損害

- 修補與改善建議

對中小企業來說,滲透測試不只是合規要求,更是保護企業聲譽、避免營運中斷與金錢損失的最佳防線。

二、滲透測試與弱點掃描的差別

許多企業誤以為弱點掃描就等於完整資安檢測,但實際上兩者差異巨大。

| 項目 | 滲透測試 | 弱點掃描 |

|---|---|---|

| 測試方式 | 模擬真實駭客攻擊,手動與工具並行 | 使用自動化工具掃描已知漏洞 |

| 檢測深度 | 驗證漏洞是否可被利用並造成影響 | 僅列出可能存在的弱點 |

| 專業需求 | 資安專家判斷、攻擊模擬 | 技術人員可操作,結果需人工解讀 |

| 結果呈現 | 提供風險等級、攻擊過程與修補建議 | 生成漏洞清單,缺乏實際攻擊驗證 |

| 適用時機 | 重大專案上線前、法規稽核、年度檢測 | 定期資安檢查,快速掌握系統健康狀態 |

| 成本差異 | 較高,但精準與全面 | 較低,適合常態化使用 |

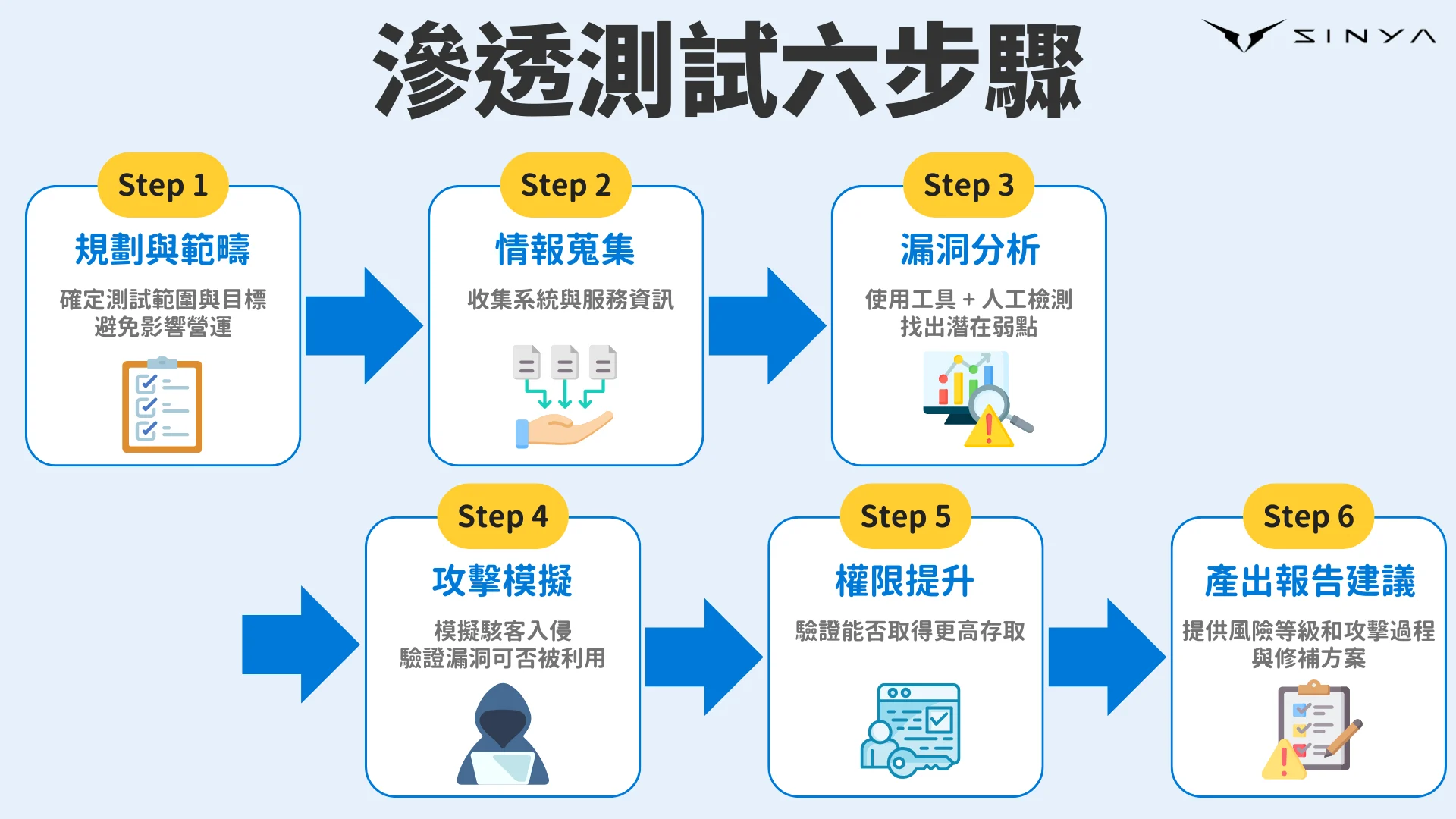

三、滲透測試的完整流程

滲透測試並非單純嘗試駭入系統,而是一個有計畫、有紀錄、並以降低企業資安風險為目的的專業流程。以下是標準的六大步驟:

1. 規劃與範疇界定

在測試開始前,會與企業討論並明確界定範圍與目標。常見測試範圍包括:網站、ERP/CRM 系統、內部網路、雲端平台或行動應用。這一步能避免測試過程影響關鍵業務。

2. 情報蒐集

測試團隊會透過公開資訊(OSINT)與技術探測,收集目標系統的細節,例如網域名稱、伺服器版本、使用的開源框架,甚至是外洩於暗網的憑證,以模擬駭客的準備過程。

3. 漏洞分析

結合自動化掃描工具與人工檢測,找出系統設定錯誤、過期的 SSL 憑證、弱密碼策略或程式碼漏洞(如 SQL Injection、XSS、RCE)。這階段的結果會整理成潛在弱點清單。

4. 攻擊模擬與滲透

資安專家會挑選高風險漏洞進行實際利用,模擬駭客入侵系統。例如:嘗試竊取資料庫內容、取得伺服器管理權限,或透過釣魚郵件滲透內部網路。

5. 權限提升與橫向移動

若成功入侵,測試會進一步檢驗駭客能否提升權限(如從一般使用者升級為系統管理員),並探索是否能橫向滲透至其他系統或資料庫,這能評估單一漏洞是否會演變成全系統淪陷。

6. 報告與修補建議

測試結束後,團隊會提交詳細報告,內容包括:

- 攻擊模擬過程與成功率

- 各漏洞的風險等級(Critical、High、Medium、Low)

- 潛在影響(例如資料外洩、系統停擺、財務損失)

- 修補建議與優先順序

對中小企業來說,建議至少每年執行一次完整滲透測試,並在重大系統上線或雲端遷移前額外安排,以避免潛藏風險。

四、中小企業導入滲透測試的五大效益

對多數中小企業而言,資安投資往往被視為「額外成本」而非「必要支出」。然而,資安事件一旦發生,後續的停機損失、品牌信任受損與法律責任,所造成的影響往往遠超過預防的花費。

滲透測試不僅能協助企業在駭客出手前揭露隱藏的弱點,更能讓管理階層清楚掌握風險程度,進而做出正確決策。以下是中小企業導入滲透測試的五大關鍵效益:

- 防止資料外洩與勒索:

事先找到可能導致客戶資料或財務資料外流的漏洞。 - 符合法規與稽核要求:

滿足 ISO 27001、GDPR、PCI-DSS、金管會規範等標準,避免罰款。 - 確保營運不中斷:

保護 ERP、CRM、POS 與雲端應用,避免停機造成營收損失。 - 強化合作夥伴與客戶信任:

在 B2B 或金融服務中,資安已成為合作必要條件。 - 提升資安投資回報率(ROI):

修補高風險漏洞,比事後處理資安事件更節省成本。

五、常見滲透測試類型與適合情境

滲透測試並非只有單一形式,而是依據資訊透明度、測試範圍與目標不同而分為多種方式。選擇合適的測試類型,能讓企業在成本與效果之間取得最佳平衡。以下是主要的四種類型與適用情境:

1. 黑箱測試(Black Box Testing)

- 特色:測試人員在毫無內部資訊的情況下進行,就像真實駭客從外部發起攻擊。

- 優點:最能模擬外部攻擊情境,檢驗邊界防禦是否可靠。

- 缺點:缺乏內部細節,可能無法覆蓋所有漏洞。

- 適合情境:中小企業欲檢測外部服務(如官網、電商平台、VPN)防禦力。

2. 白箱測試(White Box Testing)

- 特色:測試人員擁有完整系統資訊,包括程式碼、架構設計與帳號權限。

- 優點:檢測最深入,可針對程式碼與設定進行全面性分析。

- 缺點:耗時與成本較高。

- 適合情境:金融業、醫療業,或處理大量敏感數據的企業,特別適合在新系統上線前導入。

3. 灰箱測試(Gray Box Testing)

- 特色:測試人員僅擁有部分資訊,例如用戶端帳號或 API 文件。

- 優點:兼具黑箱與白箱的效率與深度,能更快找出關鍵漏洞。

- 缺點:檢測覆蓋率取決於提供的資訊多寡。

- 適合情境:大多數中小企業,特別是想在有限預算下平衡安全性與成本時。

4. 紅隊演練(Red Teaming)

- 特色:超越傳統滲透測試,不僅針對技術弱點,還會加入社交工程與實體安全測試。

- 優點:最接近實戰的全面演練,能檢驗技術、流程與員工資安意識。

- 缺點:成本與複雜度最高,需跨部門配合。

- 適合情境:對資安要求極高的企業,如金融、政府或大型科技公司。

六、常見FAQ

Q1:滲透測試多久做一次?

A:建議至少每年一次,並在重大系統上線前加做一次。

Q2:滲透測試費用大概多少?

A:視範圍與深度而定,中小企業約落在數萬至十數萬元不等。

Q3:弱點掃描能取代滲透測試嗎?

A:不能!弱點掃描找出問題,但不驗證是否可被利用。

Q4:滲透測試會影響正常營運嗎?

A:專業測試會控制風險,不會破壞正常運作。

Q5:小型企業也需要做滲透測試嗎?

A:是的。駭客攻擊往往專挑防護較弱的小型企業。

滲透測試不是選項,而是中小企業資安的必需品

對中小企業而言,滲透測試並不是「錦上添花」,而是守護營運安全與信任的關鍵投資。一次成功的攻擊,可能導致客戶資料外洩、系統停擺、甚至合作夥伴信任崩盤,其損失往往遠高於預防成本。

與其在事後承受高額修復費用與品牌損害,不如透過滲透測試在風險爆發前就補強防線。它不僅能驗證既有防護是否有效,更能協助企業建立長期且持續的資安韌性。

若您對於最適合您的工作需求方案還有疑問,或希望了解更多企業採購、資安解決方案、團購方案與後續服務細節,歡迎隨時聯絡我們!

我們擁有專業顧問團隊,能依照您企業的產業性質、部門用途與預算範圍,協助量身打造最適合的電腦設備方案,讓您買得安心、用得放心。